Anúncios

Hay ojos que observan en la oscuridad. Ojos que nunca parpadean. Y tú… ¿sabrías reconocerlos antes de que sea demasiado tarde?

Vivimos en una época donde la tecnología se ha convertido en un arma de doble filo. Mientras disfrutamos de las comodidades que nos ofrece, existe un lado oscuro que acecha en las sombras: dispositivos microscópicos que registran cada movimiento, cada palabra, cada momento íntimo de nuestras vidas sin que siquiera sospechemos su presencia.

Anúncios

La invasión a la privacidad ya no es cosa de películas de espionaje. Es real. Es silenciosa. Y puede estar ocurriendo en este preciso instante, en tu habitación, en tu oficina, en tu automóvil.

Pero existe una manera de enfrentar esta amenaza invisible, de recuperar el control sobre tu espacio personal y detectar esos intrusos electrónicos antes de que sea demasiado tarde.

🔍 La amenaza invisible que habita entre nosotros

Imagina por un momento que alguien ha estado observándote. Cada noche, mientras duermes. Cada mañana, mientras te preparas. Cada conversación privada ha sido escuchada, grabada, almacenada. El pensamiento eriza la piel, ¿verdad?

Anúncios

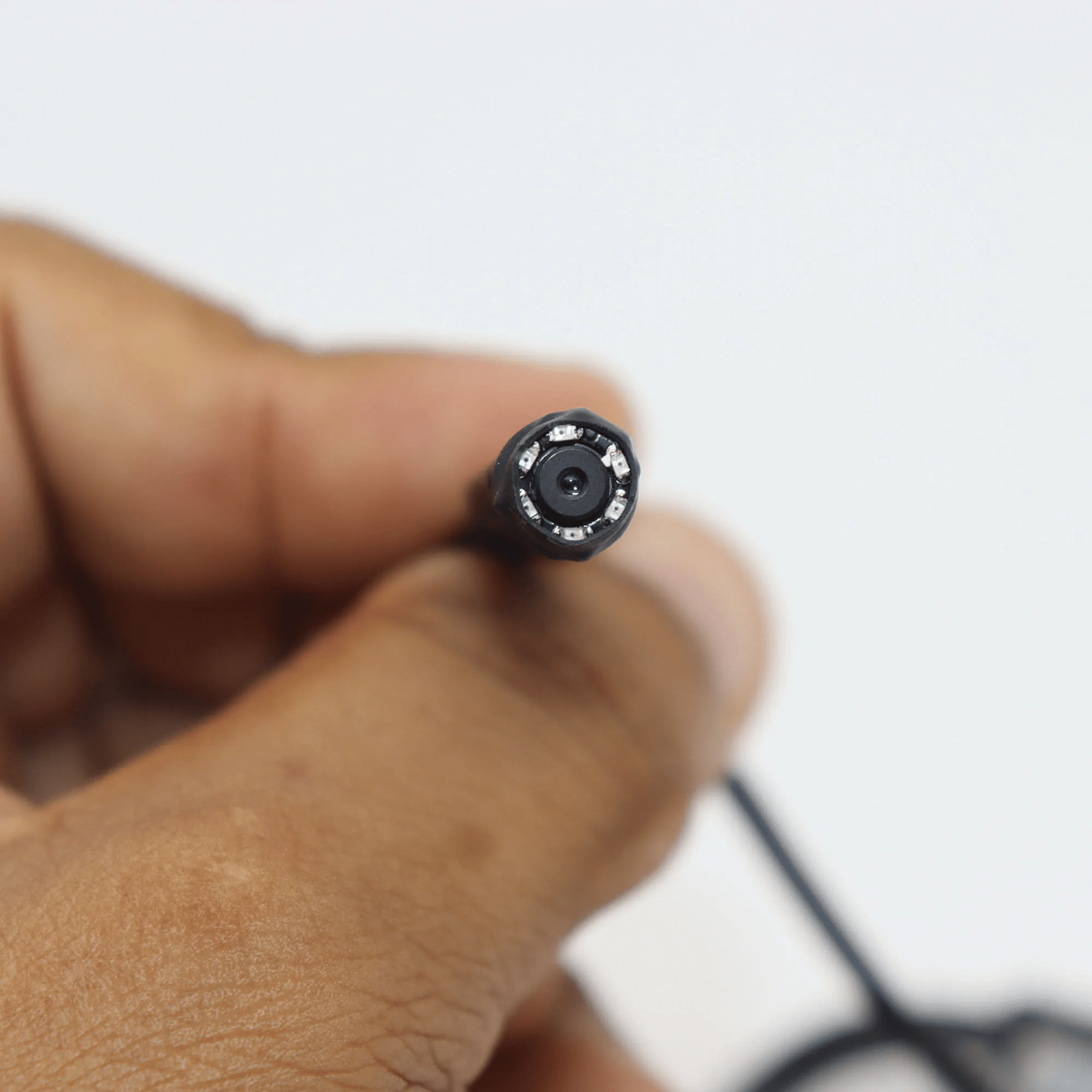

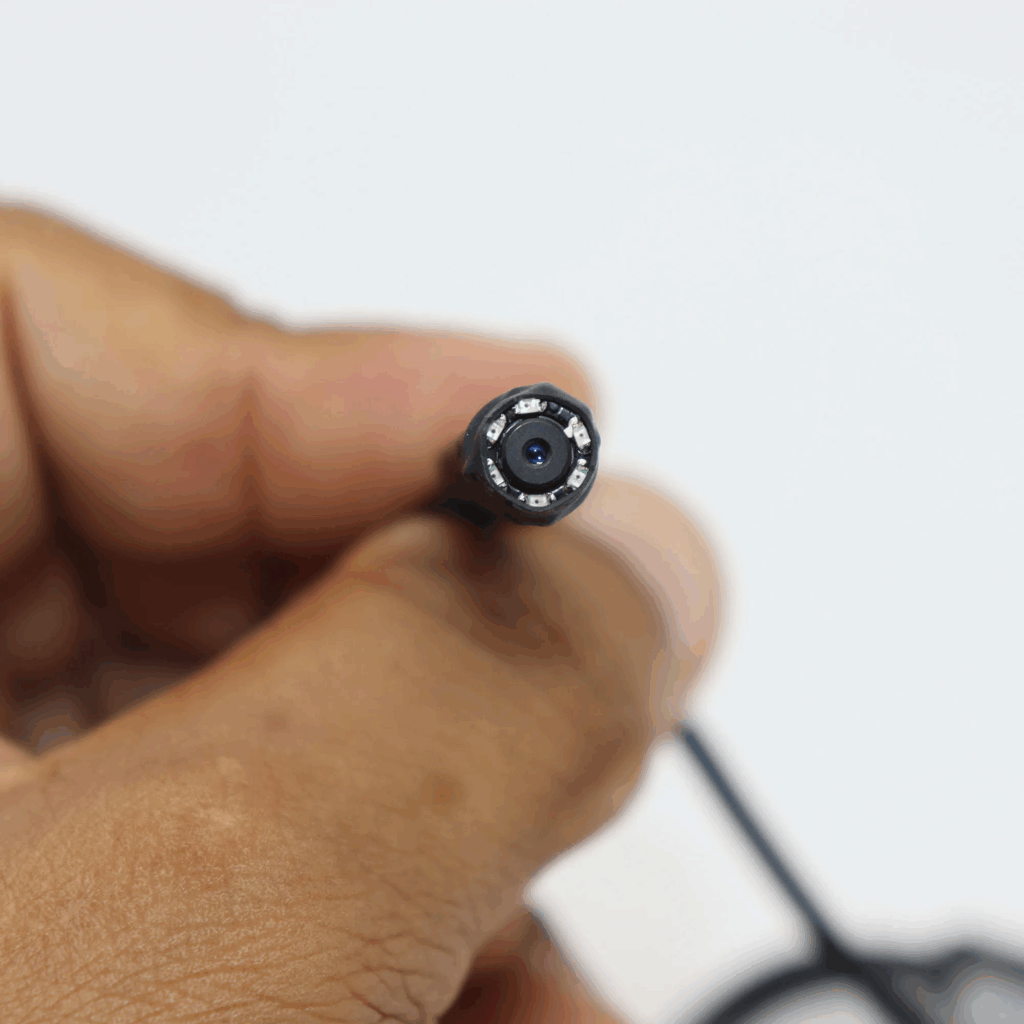

Las minicámaras y dispositivos GPS ocultos se han vuelto tan sofisticados y diminutos que pueden esconderse en cualquier objeto cotidiano. Un enchufe en la pared, un detector de humo, un reloj despertador, incluso un bolígrafo sobre tu escritorio. La tecnología de vigilancia clandestina ha evolucionado a un ritmo que supera nuestra capacidad de detectarla a simple vista.

Vea también:

- Maestría en Letras: ¡Diviértete Aprendiendo!

- Eleva tus videos con Enhancor

- Domina Idiomas Rápido con Apps Top

- Seguridad Total: Apps Contra Espionaje

- Cine y series al instante

Según estudios recientes sobre ciberseguridad y privacidad, los casos de espionaje doméstico han aumentado exponencialmente en los últimos años. Parejas celosas, empleadores desconfiados, caseros invasivos, acosadores obsesivos: todos tienen ahora acceso a herramientas que antes solo estaban al alcance de agencias de inteligencia.

Los lugares más aterradores donde se ocultan estos dispositivos

La verdad es escalofriante: cualquier espacio puede convertirse en una zona de vigilancia. Los hoteles representan uno de los escenarios más vulnerables. Habitaciones que deberían ser santuarios temporales de descanso se transforman en escenarios de voyerismo tecnológico.

Los vestuarios, baños públicos, probadores de tiendas, oficinas e incluso vehículos de alquiler han sido escenarios documentados de colocación ilegal de dispositivos espía. Pero lo más perturbador ocurre en los propios hogares: el lugar donde deberíamos sentirnos más seguros puede albergar los secretos más oscuros.

🛡️ El despertar de la consciencia: señales de que estás siendo vigilado

Tu instinto es más poderoso de lo que imaginas. Esa sensación inquietante de ser observado no siempre es paranoia. A veces, tu subconsciente detecta patrones irregulares que tu mente consciente aún no ha procesado.

Existen señales sutiles que pueden indicar la presencia de dispositivos de vigilancia. Objetos que aparecen ligeramente movidos de su posición original. Elementos decorativos nuevos que no recuerdas haber colocado. Pequeñas luces LED que parpadean en la oscuridad. Interferencias inexplicables en dispositivos electrónicos. Zumbidos casi imperceptibles que emergen del silencio nocturno.

Los rastreadores GPS instalados en vehículos presentan sus propias señales de advertencia. Si alguien parece conocer tus movimientos con precisión sospechosa, si encuentras tu automóvil con signos de manipulación, si notas un consumo inusual de batería sin explicación aparente, podrías estar siendo rastreado.

La psicología del espía: entendiendo la mente que invade

Para combatir esta amenaza, debemos comprender la mentalidad detrás de ella. Quienes recurren a la vigilancia ilegal suelen presentar patrones de comportamiento específicos: necesidad obsesiva de control, desconfianza patológica, conductas posesivas o motivaciones económicas.

El conocimiento de estos perfiles psicológicos te permite identificar posibles amenazas en tu círculo cercano. No se trata de vivir con paranoia constante, sino de desarrollar una consciencia informada que te permita protegerte efectivamente.

📱 La revolución tecnológica que te devuelve el poder

Pero en esta guerra silenciosa por la privacidad, no estás desarmado. La misma tecnología que permite la invasión también proporciona las herramientas para combatirla. Las aplicaciones especializadas en detección de dispositivos ocultos representan tu primera línea de defensa contra esta amenaza invisible.

Estas innovadoras herramientas digitales transforman tu smartphone en un detector profesional de amenazas. Utilizan los sensores integrados en tu teléfono móvil de maneras ingeniosas: el magnetómetro detecta anomalías en campos magnéticos producidos por dispositivos electrónicos ocultos, la cámara identifica lentes de cámaras espía mediante reflejos característicos, y los escáneres de redes WiFi revelan dispositivos conectados que no deberían estar presentes.

Cómo funcionan estas aplicaciones de detección

El principio detrás de estas apps es fascinante y aterrador a la vez. Los dispositivos espía, por muy sofisticados que sean, no pueden eludir completamente las leyes de la física. Emiten señales electromagnéticas, generan campos magnéticos, reflejan luz infrarroja y consumen energía.

Las aplicaciones de detección explotan estas vulnerabilidades inevitables. Escanean el espectro electromagnético buscando anomalías. Analizan patrones de interferencia. Identifican frecuencias sospechosas. Mapean redes inalámbricas ocultas. Todo esto ocurre en tiempo real, directamente desde tu dispositivo móvil.

- Detección de campos magnéticos anómalos generados por componentes electrónicos

- Identificación de lentes de cámaras mediante reflejo lumínico característico

- Escaneo de redes WiFi y Bluetooth para dispositivos no autorizados

- Análisis de interferencias electromagnéticas en el entorno

- Mapeo de señales GPS y rastreadores vehiculares

- Alertas en tiempo real cuando se detectan amenazas potenciales

🔐 Recuperando tu santuario: guía para proteger tus espacios

La detección es solo el primer paso. La verdadera seguridad requiere un enfoque sistemático y metódico. Cada espacio en tu vida merece un protocolo de inspección específico.

Comienza por tu dormitorio, el espacio más íntimo y vulnerable. Examina cada objeto con ojo crítico. Los lugares más comunes para ocultar cámaras incluyen detectores de humo, relojes, marcos de fotos, enchufes eléctricos, dispositivos de carga USB, plantas decorativas y lámparas. Cualquier objeto con un pequeño orificio puede albergar un ojo electrónico.

El ritual de inspección que debes adoptar

Desarrolla una rutina regular de verificación, especialmente cuando te encuentres en espacios nuevos o temporales. En hoteles, realiza una inspección completa antes de desempacar. En oficinas nuevas, escanea el área antes de instalar tus pertenencias personales. En vehículos de alquiler, revisa compartimentos ocultos y áreas bajo el chasis.

La iluminación juega un papel crucial en la detección visual. Apaga todas las luces y utiliza una linterna potente para buscar reflejos característicos de lentes de cámaras. Los dispositivos electrónicos, incluso en modo de espera, suelen emitir pequeñas luces LED que se hacen visibles en la oscuridad total.

🚗 La amenaza móvil: rastreadores GPS en tu vehículo

Tu automóvil puede convertirse en un delator silencioso de todos tus movimientos. Los rastreadores GPS modernos son tan pequeños como una caja de fósforos y pueden adherirse magnéticamente a cualquier superficie metálica del vehículo.

Los lugares más comunes para ocultar estos dispositivos incluyen: bajo los guardabarros, dentro del parachoques, en el compartimento del motor, bajo los asientos, en la guantera, detrás de paneles interiores, o incluso dentro de objetos personales como bolsos o mochilas que habitualmente llevas en el coche.

Técnicas profesionales de barrido vehicular

Un barrido efectivo requiere paciencia y sistemática. Comienza por el exterior, revisando cada cavidad y superficie oculta. Utiliza una linterna y un espejo pequeño para inspeccionar áreas de difícil acceso. Los rastreadores magnéticos suelen adherirse en superficies metálicas limpias bajo el vehículo.

Presta especial atención a objetos o componentes que parecen fuera de lugar o recién instalados. Un cable desconocido conectado a la batería podría alimentar un dispositivo de rastreo. Acumulaciones inusuales de suciedad en áreas específicas pueden indicar manipulación reciente.

| Ubicación | Nivel de riesgo | Método de detección |

|---|---|---|

| Bajo guardabarros | Alto | Inspección visual con linterna |

| Compartimento motor | Medio | Búsqueda de cables desconocidos |

| Interior de asientos | Medio | Detección electromagnética |

| Parachoques | Alto | Rastreo magnético |

⚡ Maximizando el poder de las apps de detección

Poseer la herramienta correcta es inútil sin el conocimiento para utilizarla efectivamente. Las aplicaciones de detección requieren calibración y comprensión de sus capacidades y limitaciones.

Antes de realizar un escaneo, familiarízate con los niveles normales de campos electromagnéticos en tu entorno. Cada espacio tiene una “firma” electromagnética base producida por electrodomésticos, cableado eléctrico y dispositivos cotidianos. Conocer esta línea base te permite identificar anomalías más fácilmente.

Realiza escaneos en diferentes momentos del día. Algunos dispositivos espía se activan solo durante horarios específicos o responden a movimiento. Un barrido único puede no detectar dispositivos en modo de espera.

Interpretando las señales de alerta

Las aplicaciones proporcionan diversos tipos de alertas, y comprenderlas correctamente es fundamental para evitar falsas alarmas o, peor aún, pasar por alto amenazas reales.

Las lecturas electromagnéticas elevadas cerca de electrodomésticos son normales. Sin embargo, si detectas campos magnéticos intensos en objetos decorativos, marcos de fotos o detectores de humo, es motivo de investigación profunda.

Los escáneres de red WiFi pueden identificar cámaras IP ocultas conectadas a internet. Si aparecen dispositivos desconocidos en la red, especialmente con nombres genéricos o caracteres aleatorios, podrías haber encontrado un dispositivo de vigilancia.

🌙 Cuando la tecnología no es suficiente: inspección física profesional

Existe un límite para lo que las aplicaciones pueden detectar. Los dispositivos más sofisticados utilizan tecnologías de evasión diseñadas específicamente para burlar métodos de detección comunes.

Cámaras completamente pasivas sin emisión electromagnética, dispositivos con activación remota que permanecen inactivos durante escaneos, o rastreadores GPS que solo transmiten en intervalos largos pueden pasar desapercibidos incluso para las mejores aplicaciones.

En situaciones de alto riesgo o cuando las sospechas son fundadas, considerar la contratación de profesionales en contrainteligencia y barrido de seguridad es la opción más prudente. Estos especialistas utilizan equipamiento de grado militar capaz de detectar amenazas que escapan a la tecnología de consumo.

🔓 El precio oculto de la vigilancia: impacto psicológico y legal

Descubrir que has sido víctima de vigilancia ilegal genera consecuencias profundas que van más allá de la invasión física a tu privacidad. El impacto psicológico puede ser devastador: ansiedad constante, paranoia justificada, pérdida de confianza en personas cercanas, sensación permanente de vulnerabilidad.

Legalmente, la instalación de dispositivos de vigilancia sin consentimiento constituye delito grave en prácticamente todas las jurisdicciones. Las penas incluyen prisión, multas significativas y órdenes de alejamiento. Si descubres un dispositivo, documenta todo antes de manipularlo: fotografías, ubicación exacta, características del dispositivo.

No intentes desmontar o destruir el dispositivo. Esto podría eliminar evidencia crucial y huellas dactilares. Contacta inmediatamente a las autoridades y considera consultar con un abogado especializado en privacidad y delitos cibernéticos.

💎 Tu escudo invisible: construyendo una vida a prueba de espías

La verdadera seguridad no proviene de una única herramienta o aplicación, sino de un enfoque holístico que combina tecnología, consciencia situacional y hábitos de seguridad robustos.

Desarrolla protocolos personales de verificación. Antes de discutir información sensible, realiza un escaneo rápido del entorno. En espacios no controlados, asume siempre que podrías estar siendo observado y actúa en consecuencia.

Mantén tus dispositivos móviles actualizados. Las aplicaciones de detección reciben constantemente mejoras que amplían sus capacidades de identificación. Nuevas amenazas emergen regularmente, y solo el software actualizado puede enfrentarlas efectivamente.

El futuro de la privacidad está en tus manos

La batalla por la privacidad no terminará. La tecnología de vigilancia continuará evolucionando, volviéndose más pequeña, más sofisticada, más difícil de detectar. Pero también evolucionarán las herramientas de protección.

Tu smartphone, ese dispositivo que llevas contigo permanentemente, se ha convertido en tu guardián más poderoso. Las aplicaciones de detección transforman un objeto cotidiano en un escudo protector contra invasiones invisibles.

No permitas que el miedo te paralice. Utilízalo como combustible para la acción. Cada escaneo que realizas, cada inspección sistemática de tu entorno, cada momento que dedicas a verificar tu seguridad, es un acto de resistencia contra aquellos que buscan robarte lo más valioso: tu privacidad, tu intimidad, tu paz mental.

El poder de la detección ahora reside en tu bolsillo. La pregunta ya no es si puedes protegerte, sino si estás dispuesto a tomar las medidas necesarias. Porque en la oscuridad de esta era tecnológica, solo aquellos que permanecen vigilantes mantienen su libertad verdadera.

Los ojos que observan en las sombras temen una sola cosa: ser descubiertos. Y ahora, con las herramientas correctas y el conocimiento adecuado, tú tienes el poder de encontrarlos antes de que sea demasiado tarde. Tu privacidad es tu fortaleza. Defiéndela con inteligencia, con tecnología, con determinación inquebrantable. 🛡️